「情報セキュリティ10大脅威 2026」にみる社内の情報を守るためのITツール選定ポイント

デジタル化の進展により、企業の情報資産は常に脅威にさらされています。独立行政法人 情報処理推進機構(IPA)では、毎年、個人や企業・組織を対象に「情報セキュリティ10大脅威」を発表しています。本記事では、IPAが公表した『情報セキュリティ10大脅威2026』をもとに、ランサムウェアなどの脅威に加えて生成AI利用に伴うリスクも含め、社内情報を守るITツール選定のポイントを解説します。

「情報セキュリティ10大脅威2026」が発表、その傾向を分析

2026年1月29日、独立行政法人 情報処理推進機構(以下、IPA)から「情報セキュリティ10大脅威2026」が発表されました。これは、前年に発生した情報セキュリティ事故や攻撃の状況などから、IPAが脅威候補を選定したものです。セキュリティ分野の研究者、企業の実務担当者など約250名のメンバーで構成する『10大脅威選考会』の投票を経て策定しています。

順位「組織」向け脅威初選出年10大脅威での取り扱い

(2016年以降)前年

順位1ランサム攻撃による被害2016年11年連続11回目12サプライチェーンや委託先を狙った攻撃2019年8年連続8回目23AIの利用をめぐるサイバーリスク2026年初選出なし4システムの脆弱性を悪用した攻撃2016年6年連続9回目35機密情報を狙った標的型攻撃2016年11年連続11回目56地政学的リスクに起因するサイバー攻撃(情報戦を含む)2025年2年連続2回目77内部不正による情報漏えい等2016年11年連続11回目48リモートワーク等の環境や仕組みを狙った攻撃2021年6年連続6回目69DDoS攻撃(分散型サービス妨害攻撃)2016年2年連続7回目810ビジネスメール詐欺2018年9年連続9回目9

| 順位 | 「組織」向け脅威 | 初選出年 | 10大脅威での取り扱い (2016年以降) |

前年 順位 |

|---|---|---|---|---|

| 1 | ランサム攻撃による被害 | 2016年 | 11年連続11回目 | 1 |

| 2 | サプライチェーンや委託先を狙った攻撃 | 2019年 | 8年連続8回目 | 2 |

| 3 | AIの利用をめぐるサイバーリスク | 2026年 | 初選出 | なし |

| 4 | システムの脆弱性を悪用した攻撃 | 2016年 | 6年連続9回目 | 3 |

| 5 | 機密情報を狙った標的型攻撃 | 2016年 | 11年連続11回目 | 5 |

| 6 | 地政学的リスクに起因するサイバー攻撃(情報戦を含む) | 2025年 | 2年連続2回目 | 7 |

| 7 | 内部不正による情報漏えい等 | 2016年 | 11年連続11回目 | 4 |

| 8 | リモートワーク等の環境や仕組みを狙った攻撃 | 2021年 | 6年連続6回目 | 6 |

| 9 | DDoS攻撃(分散型サービス妨害攻撃) | 2016年 | 2年連続7回目 | 8 |

| 10 | ビジネスメール詐欺 | 2018年 | 9年連続9回目 | 9 |

今回の発表では、組織にとって最も脅威とされているのが、「ランサムウェアの攻撃による被害」であり、11年連続でランクインしています。2025年もランサムウェア攻撃によって被害を受けた企業・組織が多く確認され、報道でも大きく取り上げられました。取引先を含むサプライチェーン全体に深刻な影響を及ぼした事例もあります。

さらに注目すべきは、今回のランキングで「AIの利用をめぐるサイバーリスク」が初めてランクインしたことです。これは、生成AIの急速な普及に伴い、意図しない機密情報の流出リスクが現実のものになりつつあることを示唆しています。社員が生成AIに機密情報を入力し、それが学習データとして利用される可能性への懸念はその一例といえます。加えて、生成AIを悪用した高度なフィッシングメールや攻撃コードの作成も報告されており、そのリスクは広がりを見せています。

このように2026年版の傾向を分析すると、従来の境界防御だけでは不十分であることがわかります。情報の価値が高まるなかで、企業や組織全体でのリテラシー向上とシステム面での統制が不可欠です。

特に大規模な企業・組織においては、小さな落ち度が全体の命取りになりかねません。AI技術の普及により、攻撃の拡大速度はますます速くなっています。最新の脅威の動向を把握して正しく理解し、そして正しく対策を講じることが事業継続における重要なポイントです。

企業がITツールを導入する際のセキュリティ検討ポイント

企業が新たなITツールを導入する際、「利便性」と「セキュリティ」の両立は欠かせません。

利便性を欠けば社員が使いこなせず、ITツールの活用が形骸化してしまいます。一方で、ITツールに一定のセキュリティ対策が施されていない場合、企業の情報資産が窃取されかねません。

ただし、ここで重要なのは「セキュリティ機能が多いツール=安全」ではなく、自社の守るべき情報と運用に合った統制を、再現性ある手順で選べることです。

ITツール選定に使えるフレームワーク(5ステップ)

1. 守る対象を定義する(情報資産と機密区分)

まず、ツールで扱う情報を棚卸しします。

例えば「顧客情報(契約書・見積書・請求情報)」「経営情報(M&A・役員会資料)」「人事情報(評価情報・個人情報)」「研究開発情報(設計情報)」など、守るべき情報の種類によって必要な統制は変わります。

機密区分(例:公開可/社内限定/部門限定/役員限定)をここで決めておくと、以降の要件がブレません。

2. 脅威シナリオを決める(10大脅威から“自社で起こりうる形”へ)

次に、IPAの10大脅威を「自社の業務に置き換えたシナリオ」にします。例えば、

ランサムウェアで端末が侵害され共有フォルダの機密資料が暗号化される/委託先アカウントが侵害され共同作業スペースから情報が持ち出される/生成AIに貼り付けた情報が意図せず社外に漏れる、のように想定します。

このように、誰が・どこから・何を狙うかまで具体化しておくと、選定基準が明確になります。

3. セキュリティ要件を4つの観点に分解する(チェック観点のテンプレ)

ツール選定の際は、以下の4観点で要件を揃えると抜け漏れが減ります。

機密情報の管理と情報の一元化:保管場所を集約でき、散在を減らせるか

生成AI利用を含む運用ルールとの整合:入力可否の線引きを徹底し、教育と運用に落とせるか

アクセス権限の設計(最小権限):役割別に付与・変更・剥奪でき、外部委託先にも必要最小限で共有できるか

監査性(ログ・履歴):誰が何をしたか追え、インシデント時に影響範囲を特定できるか

4. 運用まで含めて評価する(導入後に“守れる状態”を作れるか)

機能が揃っていても、運用で破綻すると意味がありません。特に次の観点は、導入前に「実際に回せるか」を確認すべきです。

アカウント管理:入社・異動・退職のたびに、権限変更が追いつく体制になっているか

権限設計:誰が権限設計を決め、定期的に見直すか(棚卸しの頻度)

ルール順守:生成AIへの入力可否など、現場で守らせる仕組み(教育・ガイド・監査)があるか

5. 比較表で意思決定する(“どの要件を優先するか”を可視化)

最後に、候補ツールを横並びで比較できる形にします。たとえば、

Must(必須:満たさないと選定不可)/Should(重要:満たすほど望ましい)/Could(任意:あると加点)といった優先度を付けて採点すると、主観や好みで決まることを防げます。

特に、ランサムウェアやAIのリスク対策が大きな課題となっている今、経済産業省が策定し、IPAが普及を推進する「サイバーセキュリティ経営ガイドラインVer3.0」が参考になります。なかでも、第3章に示されている「経営者が認識すべき3原則と指示すべき重要10項目」を中心に認識し、重点的に取り組むと効果的でしょう。

※出典:「サイバーセキュリティ経営ガイドラインVer3.0」

このように、企業や組織のセキュリティの脆弱性の回避には、経営側が指針を示し、多角的な対策をとる必要があります。

つまり、企業・組織のセキュリティポリシーを定めたうえで、上記のフレームワークに沿って候補ツールを比較し、導入後に“守れる状態”を維持できる運用まで含めて設計することが重要です。

運用で特に見落としやすいポイントは、権限を定期的に見直して最小権限を維持できているか、退職・異動に追従したアカウント棚卸しが回っているか、生成AI利用ルールを周知し、監査まで含めて運用できているかの3点です。

そのうえで、これらの要件を「情報の一元化」「アクセス統制」「監査性」を軸に満たしやすい選択肢として、次章ではNotionを例に具体的な機能と運用イメージを紹介します。

情報の一元化とナレッジ管理、万全なセキュリティ対策が施されたNotion

情報が散在している状況では、管理の死角を生み出し、セキュリティリスクを増大させてしまいます。これを解決し、かつ高い安全性を誇るのが「Notion」です。Notionはクラウド上の統合プラットフォームとして、ドキュメント作成からプロジェクト管理まで情報の一元化が可能です。そして、これらの情報が企業や組織におけるナレッジとなり、ナレッジを活用することで攻めの戦略をとることもできるようになります。

また、Notionはデータの保護に対して極めて厳格なアプローチを採用しています。例えば、エンタープライズプランにおいて、SCIM(System for Cross-domain Identity Management:ユーザー管理の自動化)によるプロビジョニングに対応しています。このため、社員が入社した際のオンボーディングや、入社や退職に伴う権限変更を迅速かつ確実に実行できます。

SCIM/SSOの導入フロー(運用イメージ)

SCIMとSSOを組み合わせることで、アカウント管理とログインを「IdP(IDプロバイダ)起点」で統制できます。例えば次のようなフローです。

入社時は、情シスがIdP側でアカウントを発行し、所属部門や役割(グループ)を設定します。するとSCIMでNotion側にユーザーが自動作成され、指定のワークスペースへ自動でメンバー追加されます。異動・役割変更時はIdPのグループ変更だけでNotion側の所属グループやアクセス権の割り当てを自動追従でき、付与・変更・剥奪の漏れを防止できます。退職時はIdPでアカウントを無効化するとNotion側でも自動でアクセスが停止され、退職者アカウントの残存リスクを低減できます。

同時に、SAMLベースのSSO(シングルサインオン)設定により、社内のアイデンティティ管理システムと連携した安全なログイン環境を構築可能です。これにより、社員の本人確認を厳格化し、情報漏えいリスクを大幅に軽減します。

「情報セキュリティ10大脅威 2026」に示されている脅威に対して、Notionは情報の一元化とアクセス統制、そして監査性の確保という観点で対策を進めるうえで有効です。Notionによって情報を1つに集約できるため、各所に機密情報が散らばることによる管理漏れのリスクを防げます。

権限設計の具体例(最小権限での運用)

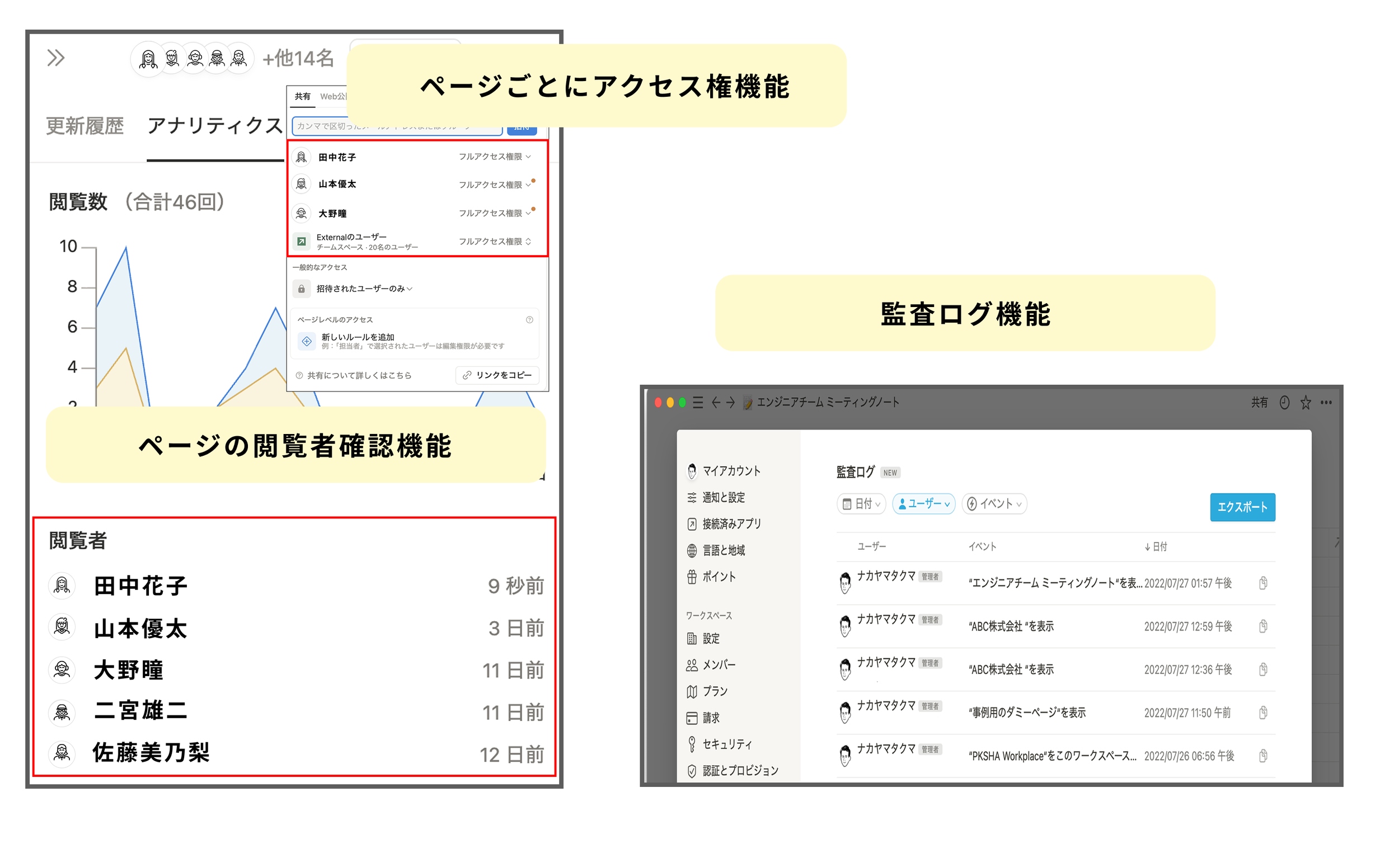

Notionは「誰が・どこまでできるか」をページ単位で細かく制御できます。例えば次のように、情報の性質に応じて権限を切り分ける運用が考えられます。

たとえば「経営会議の議事録は役員のみ閲覧可で、編集は議事録担当者に限定」「プロジェクトページは関係者のみ閲覧・編集可で、外部協力会社は特定ページのみ閲覧可」「社内Wikiは全社閲覧可だが、編集はチームリーダーまたは情報管理担当者に限定(誤更新・改ざんリスクを抑止)」といった切り分けです。

このように「公開範囲」と「編集できる人」を分けて設計することで、情報の活用を止めずに、情報漏えい・内部不正・誤共有のリスクを抑えられます。

監査ログの活用場面(“何が起きたか”を追える)

監査ログがあると、いつ・誰が・どのページを閲覧/編集したかを追跡できます。例えば、

重要ページの閲覧・共有が急増したときに、情報漏えいの兆候を早期に検知する

インシデント発生時に、影響範囲(どの情報がいつ見られたか)を特定して初動を早める

権限変更や共有設定の履歴をもとに、運用ルール違反や設定ミスを再発防止につなげる

といった実務上のメリットがあります。

10大脅威 × Notion

| 脅威(IPA 2026) | Notionで効く機能 | どう効くか(運用の要点) |

|---|---|---|

| ランサム攻撃による被害 | 情報の一元化/権限管理/履歴(監査ログ) | 情報を散在させず管理点を集約する。万一の侵害時も権限を最小化し、変更履歴・アクセス履歴を追える状態にして被害拡大を抑える |

| サプライチェーンや委託先を狙った攻撃 | 外部共有の制御/ページ単位の権限/ゲスト管理 | 外部委託先には「必要なページだけ」を共有し、編集可否も限定する。共有範囲を明確にして過剰共有を防ぐ |

| AIの利用をめぐるサイバーリスク | 情報の集約+アクセス統制/運用ルールの徹底(入力可否の線引き) | 機密情報の保管場所を統一し、機密区分ごとにアクセス範囲を設計する。生成AIに入力してよい情報と禁止情報のルールを定め、守れる状態を作る |

| システムの脆弱性を悪用した攻撃 | SSO/SCIM(プロビジョニング)/最小権限 | 認証・アカウント管理をIdP起点で統制し、不要アカウントの残存や権限の付けっぱなしを防ぐ |

| 機密情報を狙った標的型攻撃 | 権限設計/監査ログ/共有設定の統制 | 閲覧できる人を限定し、重要ページの不審な閲覧・編集・共有の兆候をログで追跡して、早期に対処できる |

脅威(IPA 2026)Notionで効く機能どう効くか(運用の要点)ランサム攻撃による被害情報の一元化/権限管理/履歴(監査ログ)情報を散在させず管理点を集約する。万一の侵害時も権限を最小化し、変更履歴・アクセス履歴を追える状態にして被害拡大を抑えるサプライチェーンや委託先を狙った攻撃外部共有の制御/ページ単位の権限/ゲスト管理外部委託先には「必要なページだけ」を共有し、編集可否も限定する。共有範囲を明確にして過剰共有を防ぐAIの利用をめぐるサイバーリスク情報の集約+アクセス統制/運用ルールの徹底(入力可否の線引き)機密情報の保管場所を統一し、機密区分ごとにアクセス範囲を設計する。生成AIに入力してよい情報と禁止情報のルールを定め、守れる状態を作るシステムの脆弱性を悪用した攻撃SSO/SCIM(プロビジョニング)/最小権限認証・アカウント管理をIdP起点で統制し、不要アカウントの残存や権限の付けっぱなしを防ぐ機密情報を狙った標的型攻撃権限設計/監査ログ/共有設定の統制閲覧できる人を限定し、重要ページの不審な閲覧・編集・共有の兆候をログで追跡して、早期に対処できる

Notionは情報の活用と保護を両立させています。SCIMプロビジョニング機能や監査ログにより、ユーザー管理とアクセス履歴を一元的に管理できます。これにより、問題が起きる前に先手を打ち、安全で安心なデータ活用が可能になります。AIリスクを含めた、最新の脅威に対抗するためには、こうした機能性と堅牢性を兼ね備えたプラットフォームの選択がますます重要になるでしょう。

Notionのシステムダウンに備えるためのポイント

ビジネスの用途でNotionを安定的に利用するためには、情報漏えいなどの“攻撃”だけでなく、サービス障害といった“利用継続”の観点でもリスク対策が必要です。Notionを業務基盤として使うなら、ダウン時の備えもあわせて押さえておきましょう。

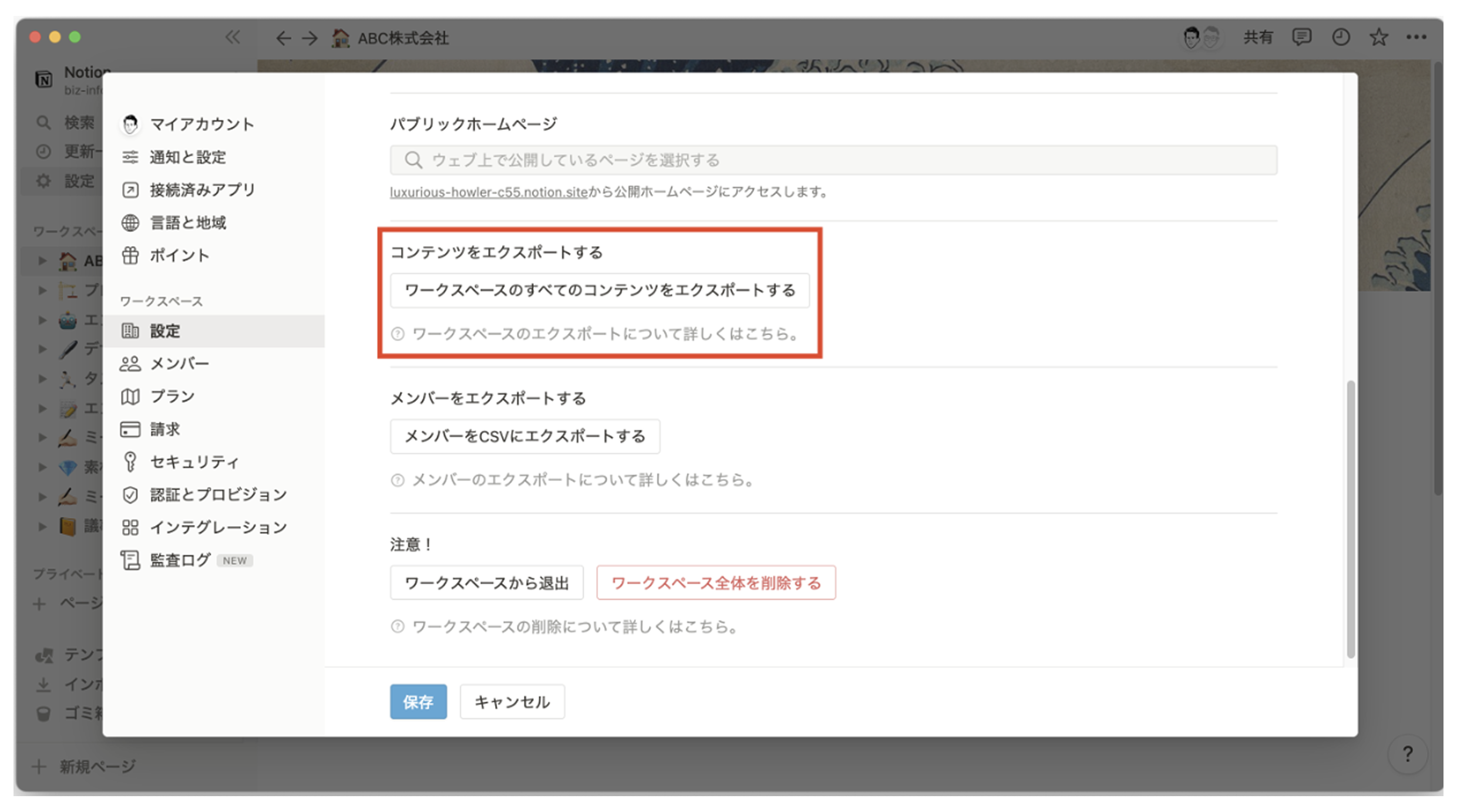

重要なデータの定期的なバックアップ

Notionのデータはクラウドに保存されていますが、万が一に備えて、手動でバックアップをとっておきましょう。ワークスペースの設定から「すべてのコンテンツをエクスポート」を選択すれば、Markdown形式やCSV形式でデータを手元に残せます。週に一度、あるいは重要なプロジェクトの区切りごとにバックアップを行うなど、運用ルールを定めておきましょう。

なお、この操作を行うにはワークスペース管理者である必要があります。

これを行うには、ワークスペース管理者である必要があります。

システム全体を俯瞰した運用設計

システム管理においては、Notion単体で対策を考えるのではなく、社内のITインフラ全体として運用体制を整えておくことが大切です。

例えば、Notionがダウンした際の代替連絡手段を定めておく、重要なドキュメントの共有先を複数確保しておくなどです。「BCP(事業継続計画)」の視点を持てば、突発的な障害にも冷静に対応できるようになります。

特に、重要なプロジェクトを進めているときや、多くの時間・労力・コストをかけたデータを扱う際は、万全のリスクヘッジが不可欠です。Notionのシステムダウンも含め、あらゆる「想定外」を「想定内」にしておくことで、業務へのダメージを軽減させましょう。

ダウン時でも業務を止めないためにNotionでできること

Notionは、情報を一元化しつつアクセス統制や監査性を担保できるため、平時から「守れる状態」を作りやすい点が強みです。運用ルールとあわせて整備することで、万が一の障害やインシデント発生時にも、影響範囲の把握や復旧判断をスムーズに進めやすくなります。

多くの企業へNotion導入実績を誇るノースサンド

ビジネスにおけるAI活用は今後ますます進み、同時にAIに起因したセキュリティリスクも高まることが予想されます。セキュリティ対策がなされたITツールを選定し、リスクを正しく制御することで、安心してAI活用ができる環境にも配慮するとよいでしょう。

ノースサンドでは、企業のフェーズに合わせたきめ細かなサポートを提供しています。具体的には、社内の文化に合わせた運用ルールの策定や、社員のリテラシー向上を目的とした施策を並行して実施しています。加えて、以下の充実したサポート体制が、お客様のDXを強力に後押しします。

社内のNotion利用を定着化させるためのトレーニングを提供

企業向けのNotion高機能テンプレートを配布

日本語によるチャットサポートを完備

2026年もさまざまなセキュリティリスクが存在し、サイバー攻撃もさらに巧妙化していくとみられます。

Notion導入時の権限設計や運用ルール設計、監査対応の整理などをご相談いただけます。

散在する情報をNotionにまとめて、安全にデータを運用しながら組織の生産性も高めていきたい方は、まずはお気軽にノースサンドへご相談ください。